|

ВИРТУАЛИТИ ШОУ+КАК БОРОТЬСЯ С БАННЕРОМ ВЫМОГАТЕЛЕМ(на 14стр)

| |

| murrshako-rom | Дата: Пятница, 24.08.2007, 19:48 | Сообщение # 1 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

| вот совсем свежий пример

искал вполне безобидный исторический фильм про Марию Антуанету -

но казалось бы--откуда порно вирус мог взяться баннер синего

цвета = типа что я нарушил все статью закона УК России

и педофилия и порно и нелегальное использование

на мгновение я подумал-может я нарушил права по просмотру фильма?

но я не успел сделать не каких движений на сайте -не успел нажать пуск

понятно что это развод

я знаю что к примеру баннер можно зацепить случайно

к примеру -если в поисковике вы будете искать что то с клубникой

тот же рецепт пирога или пирож....то запросто можно зайти в порно клубничные дебри

вывод -не кто не может себя чувств в полной безопасности

кстати--я дам вам -ромалэ-два адреса где возможно решить проблему с баннером

самым простым способом (но не всегда это помогает-не все так бывает просто ...)

обычно баннер блокирует рабочий стол и курсор активным остается в рамках этого баннера

и не может выйти за рамки

активным оставляют для того чтобы у вас была возможность ввести код в поле

который будет написан на чеке -если вы пополните счет простого телефонного номера

типа билайн-мтс и мегафон или на короткий номер надо отправить смс и код прийдет в ответ

....это не поможет и лавэ потратите за зря!!!

но можно в это поля для кода с рабочего компа зайти на сайт доктора веба

или каспера и там есть такая фишка

поросят вписать вас номер на баннере куда надо якобы посылать лавэ через терминал

или смс

вы пишите номер и вам выдают код который может подойти и разблокировать баннер

это бесплатно и без всяких регистраций на докторе вебе и каспере

ПЕРЕХОД НА САЙТ ДОКТОРА ВЕБА ВСТАВИТЬ НОМЕР И ПОЛУЧИТЬ КОД РАБЛОКИРОВКИ

если начнут просить регистрацию или написать свой номер-это уже не сайт оригинал

а плагиат и подделка под каспера и доктора веба

можно еще искать по изображению баннера

так как они все разные и розовые и черные и синие..

НАЙТИ КОД РАЗБЛОКИРОВКИ ПО ИЗОБРАЖЕНИЮ.

и по бывают сложные которые не уберешь пока не снесешь операционку

есть простые -исчезают после обычной перезагрузки

и есть где можно подобрать код или убрать утилитой доктора веба

надо скачать на диск с другого компа и потом сканировать больной комп

я не стану подробно излагать а дам ссылку где и без меня вполне грамотно и доходчиво все

пояснят.....

ПЕРЕХОД СКАЧАТЬ УТИЛИТУ ДОКТОРА ВЕБА

Утилита Kaspersky WindowsUnlocker для борьбы с программами-вымогателями

и еще ...у кого лицензионное программ обеспечение

имеет привилегию обратиться прямо в майкрософт в центр тех поддержки

можно эл письмом или позвонить по бесплатному номеру

88002008001

ПЕРЕХОД В ЦЕНТР ПОДДЕРЖКИ МАЙКРОСОФТ

ПЕРЕХОД ЧИТАТЬ ПОДРОБНУЮ СТАТЬЮ -КАК ИЗБАВИТЬСЯ ОТ БАННЕРА ВЫМОГАТЕЛЯ С РИСУНКАМИ

Бесплатные утилиты

Dr.Web CureIt!

Dr.Web LiveCD

Dr.Web LinkChecker для IE

Dr.Web LinkChecker для Mozilla

Dr.Web LinkChecker для Opera

Дешифровщик от Trojan.Encoder

ПЕРЕХОД УЗНАТЬ ПОДРОБНЕЕ +СТАТЬИ

ПЕРЕХОД НА САЙТ ДОКТОРА ВЕБА +АПТЕЧКА СИСАДМИНА

ПЕРЕХОД СМОТРЕТЬ ОБЗОРЫ АНТИВИРУСОВ

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| murrshako-rom | Дата: Воскресенье, 24.06.2012, 08:48 | Сообщение # 51 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

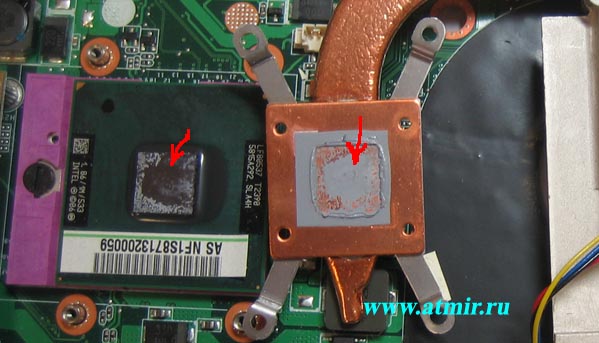

| Чистка системы охлаждения ноутбука и ремонт кулера.

Чистка системы охлаждения ноутбука от пыли производится обязательно с заменой термопасты. Любой ноутбук содержит в себе компактную систему охлаждения, в подавляющем большинстве в нее входят вентилятор (вентиляторы), пластинчатый радиатор, теплопроводящие медные трубки и пластины. Вся эта система предназначена для эффективного теплоотвода от таких сильно нагревающихся элементов ноутбука как процессор, видеочип, северный мост, силовые элементы.

Воздушный поток, нагнетаемый вентилятором , проходит из входных отверстиях снизу или сбоку ноутбука в радиатор, состоящий из множества пластин. Со временем, с внутренней стороны радиатора начинает забиваться пыль, волосы, то есть все то, что можно найти на поверхности и в воздухе где стоял ноутбук. Схема управления из-за повышения температуры радиатора увеличивает скоростью вращения крыльчатки вентилятора, ноутбук шумит. Если же радиатор полностью забит, то происходит нагрев до предельных значений, при которых возможна нестабильная работа ноутбука , сбои, внезапные выключения и даже плавление корпуса! Чистка системы охлаждения ноутбука - очень важная процедура, своевременно выполняя которую избавить от многих проблем.

Рекомендации по профилактической чистке - используйте только полную чистку!

* при использовании в чистом помещении - как минимум раз в 12 месяцев;

* при использовании в пыльном помещении - как минимум раз в 6 месяцев.

Стоимость чистки системы охлаждения ноутбука

Чистка системы охлаждения Стоимость

Полная чистка с заменой термоинтерфейса для ноутбуков большинства моделей

в зависимости от варианта разбора и модели (кроме Sony VAIO и Apple) 1500 руб.

Полная чистка моделей ноутбуков Sony VAIO и Apple 2 500руб.

В большинстве случаев чистка ноутбука производится в течение 20-50 мин.

Признаки неисправности системы охлаждения

* громкий шум вентилятора внутри ноутбука (ноутбук шумит);

* сильный нагрев корпуса ноутбука;

* зависание ноутбука, выключение во время работы;

* медленная работа программ.

Чистка системы охлаждения ноутбуков. Этапы.

1) Полное снятие засохшей теромопасты с поверхности элементов и теплопроводящих пластин.

2) Обязательно снятие вентилятора ноутбука и чистка крыльчатки вентилятора, возможна смазка подшипника.

Очень многие компании пренебрегают этим этапом, в итоге оставшиеся грязными лопасти крыльчатки вентилятора дальше притягивают пыль из воздуха.

3) Чистка жесткой кисточкой обратной стороны пластинчатого радиатора и продувка пластин радиатора сжатым воздухом.

4) Нанесение новой и качественной теплопроводящей пасты.

Здесь стоит отметить что в продаже очень много подделок, которые очень сильно могут испортить температурный режим ноутбука. Специалисты нашей компании проверяют каждую поставку термопасты на важные характеристики как тепловое сопротивление, скорость высыхания, консистенцию. Всё это гарантирует качественную и надежную работу системы охлаждения клиентских ноутбуков.

5) Обязательное тестирования параметров нагрева чипов, процессора и стабильность работы всех узлов ноутбука. Проводится специализированным программным комплексом, который считывает показатели с датчиков, встроенных в процессор и микросхемы.

Последствия работы ноутбука с неисправной системой охлаждения

* выход из строя чипа северного или южного моста;

* поломка видеокарты ноутбука (выход из строя видеочипа);

* появление микротрещин материнской платы;

* поломка системы питания ноутбука.

Стоимость ремонта большинства неисправностей в результате перегрева элементов ноутбука на много дороже чистки, и превышает 3000руб.

Пример долго не чищенного ноутбука из практики ремонта

Вот что представляет собою засохшая паста на процессоре и теплопроводящей пластине ноутбука.

На фото явно видно место скопления пыли.

Последствием пренебрежения чисткой и сильного перегрева ноутбука был дорогостоящий ремонт, который состоял в замене чипа.

Для исключения подобных ситуаций с дорогостоящим ремонтом ноутбука вследствие обычного засора, наш компьютерный сервис рекомендует и производит чистку системы охлаждения ноутбука.

ПЕРЕХОД УЗНАТЬ ПОДРОБНЕЕ

........................................................

БОНУС +

•Как самостоятельно почистить компьютер от пыли

• Основные проблемы начинающих пользователей компьютера

• Сильно шумит кулер: выявление и устранение причин

• Как выбрать видеокарту - еще 9 советов

• Как удалить программу из автозагрузки Windows 7

•Где в реестре прописывается баннер

• Как удалить баннер с помощью Kaspersky WindowsUnlocker

• WiFi роутер - что это такое и как его правильно выбрать

•IT аутсорсинг - что это такое?

•Как изменить файл hosts в windows 7

• 10 плагинов Firefox для социальной сети Вконтакте

•7 причин почему тормозит компьютер

• Как отключить автозапуск флешки в Windows 7

•Настройка интернета Мегафон на телефоне

• Как включить/выключить выбор операционной системы при загрузке

• Как сбросить настройки BIOS, удалить пароль

• Настройка интернета МТС на телефоне

• Как удалить учетную запись пользователя или администратора в Windows XP

•Дефрагментация жесткого диска в Windows 7

•Настройка интернета НСС на телефоне

• Как включить автоматический вход в Windows XP, отключаем выбор пользователей

• Как восстановить кнопку "Свернуть все окна"

•Сброс забытого пароля в Windows 7

•Настройка интернета НСС/Билайн/Мегафон/МТС на Android коммуникаторах, планшетах

• Как настроить интернет НСС на компьютере через телефон

• Мифы об IT аутсорсинге

• Что делать если оказался залит ноутбук (пивом, чаем, кофе)

•Почему нужно чистить компьютер от пыли

• Антивирус Avast не удаляется - что делать?

•Как защитить ноутбук от кражи

• Как зайти в БИОС (BIOS) на ноутбуке или стационарном компьютере

• Удаление MBR баннеров | блокировщиков | вымогателей

• Тормозит компьютер? Увеличиваем файл подкачки в Windows 7 или XP

•Настраиваем локальную сеть компьютер-компьютер с доступом в интернет

• Не загружается рабочий стол и панель задач windows | Восстановление исчезнувшего рабочего стола

•4 верных способа удалить баннер | Как убрать блокер с рабочего стола windows.

ПЕРЕХОД УЗНАТЬ ВСЕ ПОДРОБНО

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| murrshako-rom | Дата: Воскресенье, 08.07.2012, 20:27 | Сообщение # 52 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

| ЕСЛИ ЕСТЬ ТАКАЯ ПРОБЛЕМА С ИНТЕРНЕТ ПРОВАЙДЕРОМ-КАК БЛОКИРОВКА СКОРОСТИ ТОРРЕНТ ФАЙЛОВ И ЕСТЬ НЕДОВЕРИЕ К ШИФРОВАНИЮ ВАШЕЙ ЛИНИИ-ПРОБЛЕМУ МОЖНО РЕШИТЬ ТАКИМ ОБРАЗОМ

Расскажу как я решил проблему с низкой скоростью торрентов и проблем с играми в сети Yota. Наверно многие сталкивались с тем, что Yota режет трафик от торрентов, а некоторые игры не могут подключится к своим серверам. Я достаточно долго искал решение и решение было найдено: VPN. Перепробовал достаточно много всяких сервисов и остановился на одном из них HideMe.ru

ПЕРЕХОД

и объясню почему:

1. Низкие цены(Сейчас идет акция и год доступа можно купить всего за 999р, что я и сделал)

2. Очень стабильные и широкие каналы(скорость всегда 19-20 Мбит на ете)

3. Огромное кол-во серверов, к которым можно подключиться. В России имеется 4 сервера

4. Любой вид подключения(OpenVPN, PPTP, L2TP)

5. Низкий пинг до Российских серверов

6. Есть тест услуг

Трафик на VPN+YOTA за последний месяц:

Посмотреть и протестировать данный сервис можно здесь

ПЕРЕХОД НА ТЕСТ

PS: Выбирайте OpenVPN UDP. С потерями пакетов у Yota, это будет более лучшим решением.

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| murrshako-rom | Дата: Четверг, 12.07.2012, 11:42 | Сообщение # 53 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

| Пятнадцать самых известных хакерских атак

глава №1

Зарождение хакерства

Появление персональных компьютеров оказало огромное влияние на общество в конце 70-х - начале 80-х гг.; как раз в это время компьютерные технологии достаточно уменьшились в размерах, чтобы уютно поместиться в домах и называться "персональными компьютерами" или ПК.

С увеличением числа пользователей персональных компьютеров, в обществе появилась довольно загадочная и своеобразная группа: хакеры. Термин "хакеры", популяризованный в 1983 году журналом "Newsweek", описывает пользователей, которые предпочитают проникать во "внутренности" компьютера, а не просто пользоваться им. Таких людей отличает озорство и пытливый ум, индивидуальность и сообразительность, а также страсть к компьютерам и сетям. Но, кроме того, хакеры - это кошмар для сетевых администраторов, служб безопасности и даже для ФБР.

Некоторые хакеры оставили свой след в истории компьютеров, став кумирами для целого класса новых пользователей. Давайте заглянем в историю и посмотрим на этих "компьютерных богов", которые оказались способными взломать любую защиту и даже бросить вызов сильным мира сего.

Знаменитые хакеры

Адриан Ламо, Кевин Митник и Кевин Поулсен

Кевин Митник (Kevin Mitnick)

Самый известный и, несомненно, самый одарённый хакер в истории - Кевин Митник - создал себе имя в 1981 году в раннем возрасте, будучи ещё семнадцатилетним подростком. Он прославился тем, что взламывал телефонные сети, перенаправляя вызовы абонентов по собственному желанию. В 1983 году Митник добился своего первого большого успеха - получил незаконный доступ к компьютеру Пентагона, за что и был впервые арестован. Неоднократно совершённые преступления вынудили ФБР начать на него "охоту". В 90-е гг Кевин Митник был приговорён к пяти годам тюремного заключения, а на сегодняшний день он является специалистом по безопасности и владельцем собственной компании "Mitnick Security Consulting".

Кевин Поулсен (Kevin Poulsen)

На данный момент Кевин Поулсен является главным редактором технического журнала "Wired News", но прежде он был известен за совсем другие занятия. В 1983 году, когда ему было тоже всего 17 лет, он начал заниматься взломом различных сетей, что привело к нескольким "стычкам" с правовой системой США. Поулсен продолжал заниматься незаконной деятельностью, пока в апреле 1991 года его не арестовали сотрудники ФБР. В 1994 году Кевин Поулсен был приговорён к четырём годам тюремного заключения.

Адриан Ламо (Adrian Lamo)

Адриан Ламо, безусловно, свёл с ума самое большое количество сетевых администраторов. От его деятельности пострадали такие крупные корпорации, как Microsoft, New York Times, AOL, Sun Microsystems, Yahoo!, MacDonald's и Cingular. Ему приписывают все виды атак и нарушений защиты корпоративных систем безопасности. Ламо обходил защитные системы с обескураживающей простотой. Так, во время эфира ночных новостей телекомпании NBC журналист предложил Адриану доказать свой талант прямо перед объективом камеры, и тогда хакер менее чем за пять минут проник во внутреннюю сеть самой телекомпании. В настоящее время Ламо является специалистом по безопасности и наслаждается полной свободой передвижения после того, как многие годы он был под наблюдением властей США.

Джон Дрейпер (John Draper)

Более известный как Cap'n Crunch, Джон Дрейпер был одним из первых хакеров в истории. Такое прозвище пошло от коробки овсяных хлопьев под одноимённым названием, внутри которой Джон однажды обнаружил игрушечный свисток, положенный туда в качестве подарка для завлечения покупателей. Дрейпер заметил, что свисток издаёт звук с частотой, совпадающей с частотой электрического сигнала доступа в телефонную сеть дальней связи. Так он решил использовать свисток для взлома телефонных линий, чтобы совершать бесплатные звонки. Джон Дрейпер был арестован в 1976 году и приговорён к двум месяцам лишения свободы.

.........................................................................................................

Фрикинг, первое движение

Джон Дрейпер.

.................................

Волшебный свист...

--------------------------------------------------------------------------------

Джон Дрейпер начал свою "хакерскую" деятельность в конце 60-х гг, после того как обнаружил в коробке овсяных хлопьев Cap'n Crunch игрушечный свисток. Он выяснил, что такие свистки способны издавать звук с частотой 2 600 Гц, точно такая же частота использовалась в телефонных сетях и сигнализировала об активности линии. Дрейпер одним из первых освоил эту технику, которую быстро окрестили "фрикинг" (от англ. "phreaking").

Метод Дрейпера был довольно прост. Сначала он набирал междугородний номер и, пока шёл звонок, с помощью свистка посылал сигнал с частотой 2 600 Гц. Этот сигнал был аналогичен тому, что использовался в телефонных сетях для сообщения о статусе линии. Имитируя этот сигнал, Дрейпер давал знать телефонной станции, будто он повесил трубку, и что линия свободна, хотя на самом деле телефонная станция не получала сигнала, соответствующего положенной трубке телефона.

...................

Подстрекатель нового движения

Свисток Дрейпера

Преступная деятельность Дрейпера была раскрыта, когда его телефонная компания заподозрила неладное в его телефонных счетах. В результате расследования дело было раскрыто, и в 1972 году Джона Дрейпера арестовали. Судебное преследование длилось долго, потому что это был первый случай в истории, когда правовая система имела дело с таким типом мошенничества. Спустя четыре года Дрейпера приговорили к двум месяцам тюремного заключения.

Деятельность Джона Дрейпера породила целое движение, связанное с фрикингом. Появилась группа хакеров и фрикеров, давшая себе название "2600", а также ещё много других людей, пытавшихся любыми способами уклониться от платы за телефонные переговоры.

.................

Blue Box, фрикинг в массы

До ареста у Джона Дрейпера было много времени, чтобы поделиться со своими друзьями своим открытием. Одним из таких друзей оказался человек, который сейчас хорошо известен в компьютерном мире. Это был Стивен Возняк (Steve Wozniak) - один из основателей компании Apple. Вместе со своим хорошим другом Стивом Джобсом (Steve Jobs) он усовершенствовал технику Дрейпера и сконструировал "голубую коробку" (Blue Box) - устройство, способное воспроизводить сигналы на частотах, которые необходимы для того, чтобы "обмануть" телефонную систему и делать бесплатные звонки.

"Голубые коробки" для бесплатных звонков... в 70-е годы!

--------------------------------------------------------------------------------

Оба Стивена успешно пользовались своими Blue Box для совершения различных телефонных звонков и, в конце концов, решили начать продавать своё изобретение. Лёгкость использования "голубых коробок" и низкая стоимость быстро принесли им популярность среди фрикеров-энтузиастов.

Blue Box Джобса и Возняка.

Устройства Blue Box были более сложными, чем просто свисток Джона Дрейпера. Они могли имитировать все тональные частоты, используемые операторами. Самая известная история, связанная с Blue Box, повествует о том, как Возняк с помощью "голубой коробки" позвонил в Ватикан, представившись Генри Киссинджером (Henry Kissinger). Якобы, он хотел поговорить с Папой Римским и исповедаться.

Вторжение в телефонные линии: Митник за работой

--------------------------------------------------------------------------------

Как и его предшественники, Кевин Митник начал заниматься хакерством, вторгаясь в телефонные линии по соседству. В 1981 году семнадцатилетний Кевин со своим другом взломал телефонную станцию Computer System for Mainframe Operations (COSMOS), принадлежащую компании Pacific Bell в Лос-Анджелесе. Вторгшись в систему, он переключал телефонные линии и перехватывал все звонки, идущие через эту станцию.

Абоненты вскоре начали жаловаться, списывая это на ошибки и розыгрыши операторов. Кевин Митник, разумеется, отвечал на звонки сам, иногда при этом отмачивая бестактные шутки.

Митник сеет панику

Но Митник на этом не остановился: он продолжал влезать в систему компании Pacific Bell и её COSMOS. Хакер сумел войти в базу данных компании и украсть информацию о нескольких абонентах. Он с лёгкостью получил доступ к телефонным счетам, паролям, комбинациям шлюзов и даже к системному руководству. Митник даже использовал переключение телефонных линий для своих личных нужд.

В конце концов, один из сотрудников Pacific Bell обнаружил нарушения в системе COSMOS. Было начато расследование, которое быстро привело к телефонной будке, используемой Кевином Митником для звонков и доступа к сети; оставалось только дождаться, когда появится преступник и поймать его с поличным. Приговор суда был мягким: Митника обвинили в порче данных и краже и приговорили к трём месяцам отбывания наказания в исправительном учреждении и дали один год испытательного срока.

Самый большой успех пришёл к Кевину Митнику в 1983 году, когда он совершил поистине впечатляющее деяние. В то время он был студентом Южнокалифорнийского университета. Используя один из университетских компьютеров, возможно, TRS-80 с 1,77-МГц процессором Zilog, Митник проник в глобальную сеть ARPANet, являющуюся предшественницей Internet, которая в то время была предназначена для военных целей и объединяла крупные корпорации и университеты.

ПРОДОЛЖЕНИЕ СЛЕДУЕТ....

Кевин Митник атакует Пентагон

ПЕРЕХОД ЧИТАТЬ СТАТЬЮ ПОЛНОСТЬЮ

Знаменитые хакеры

Фрикинг, первое движение

Blue Box, фрикинг - в массы

Вторжение в телефонные линии: Митник за работой

Кевин Митник атакует Пентагон

Появление зашифрованной связи

Создание первого "червя"

Игра с ФБР и 17 месяцев преследования

Величайшее виртуальное преступление

Поимка Митника: битва между хакерами

16 лет, а вторгся в НАСА (NASA)

Он хотел узнать больше об НЛО

Нападение на "New York Times"

DVD Jon - хакер против DRM

Кража исходного кода Windows

Кража у Dassault на 245 млн. долларов

Хакерство сегодня

.............................................................................................................................

ПЕРЕХОД ЧИТАТЬ РЕЦЕНЗИИ НА КНИГУ -МИР ГЛАЗАМИ ХАКЕРА-

Ссылка:

Анна Дегтярева. Мир глазами хакера. Компьютерная графика и мультимедиа. Выпуск №4(1)/2006. http://cgm.computergraphics.ru/content/view/109

Выпуск:

Выпуск №4(1)/2006

Однозначно, удаление или лечение компьютерных вирусов выполнять совершенно необходимо, т.к. опасность данных этих “Вредоносных программ” заключается еще и в том, что их опасную деятельность можно увидеть невооруженным глазом далеко не всегда , либо вообще никак не зафиксировать, а обнаружить лишь результат в виде некорректной работы системы в целом. “Вредоносные программы” — самая распространенная проблема для вычислительной технике современного века. Опасность, которую они представляют для ПК и локальных сетей невозможно недооценить. Из-за их вредоносного воздействия наносится ущерб, как информационным накопителям, хранящим ценную информацию своего пользователя, так и внутренним комплектующим ПК.

Как определить то у вас на компьютере есть вирус?

Для того чтобы понять что ваш компьютер нуждается в лечении от вирусов, необходимо разобраться какие существуют компьютерные вирусы, и как они влияют на операционную систему:

» Анти-антивирусный вирус (Anti-antivirus Virus, Retrovirus) — компьютерная вирусная программа, которая атакует антивирусную программу.

» Вариант вируса, штамм, модификация (Variant, modification) — модифицированный вариант одного и того же вируса. Изменения в вирусный код могут вноситься как автором вируса, так и третьим лицом.

» Вирусная программа-червь (Worm-virus) — паразитическая программа, обладающая механизмом саморазмножения. Программа способна размножать свои копии, но не поражать другие компьютерные программы. Проникает на компьютер из сети (чаще всего как вложение в сообщениях электронной почты или через сеть Интернет) и рассылает свои функциональные копии на другие компьютерные сети.

» Вирусный мистификатор (Hoax) — не являющееся вирусом почтовое сообщение. На компьютер пользователя мистификация приходит в виде обычного письма, написанного в подчеркнуто нейтральном тоне, в котором указывается на якобы распространяющийся новый вирус. Большинство вирусных мистификаций обладают одной или несколькими нижеследующими характеристиками. Имя вируса, на которое ссылается автор сообщения, составляется не по правилам, используемым большинством антивирусных компаний. Особо отмечается, что вирусная программа пока не обнаруживается антивирусными программами. Пользователю предлагается найти некий файл с помощью поискового средства Windows и удалить его с диска. В письме содержится призыв в случае обнаружения указанного файла сообщить об этом всем своим знакомым и все тем, чьи адреса есть в адресной книге пользователя. Несмотря на всю безобидность подобного розыгрыша опасность его очень велика — массовая рассылка копий этого бесполезного сообщения тормозит почтовый трафик и крадет время пользователей.

» Вирусы-спутники, вирусы-компаньоны (Virus-companion) — формально являются файловыми вирусами. Не внедряются в исполняемые программы. Такие вирусы используют особенность системы DOS , позволяющую программному файлу с тем же названием, но другим расширением действовать с разными приоритетами. Под приоритетом понимают присваиваемый задаче, программе или операции какой либо признак, определяющий очередность их выполнения вычислительной системой. Большинство таких вирусов создают COM-файл, который обладает более высоким приоритетом нежели EXE-файлы с аналогичным названием. При запуске файла по имени (без указания какого либо расширения) будет запущен файл с СОМ-овским расширением. Такие вирусы могут быть резидентными и маскировать файлы-двойники.

» “Дроппер” (Dropper) — файл-носитель, устанавливающий вирусную програму в систему. Техника, иногда используемая вирусопроизводителями для “сокрытия” вирусов от антивирусных программ.

» Зоологический вирус (Zoo virus) — вирусная программа, существующий только в антивирусных лабораториях, в коллекциях исследователей вирусных программ и не встречающийся в “дикой природе”.

» Полиморфные вирусы (Polymorphic viruses) — или вирусные программ с самомодифицирующимися расшифровщиками (по Н.Н.Безрукову) — вирусы, использующие помимо шифрования кода специальную программу расшифровки, изменяющую саму себя в каждом новом экземпляре вируса, что ведет к отсутствию у него байтовых сигнатур. Расшифровщик не является постоянным — он уникален для каждого экземпляра вируса.

» MtE вирусы (MtE viruses) — полиморфные вирусы, созданные с помощью генератора полиморфизма MtE (Mutant Engine). Такой генератор являет собой специальный алгоритм, который отвечает за способы шифровки/расшифровки и производство расшифровщиков и присоединяется к любому объектному коду вируса. Такой расшифровщик не имеет ни одного постоянного бита, длина его всегда разная.

» Pезидентный (в памяти) вирус (Memory resident virus) — постоянно присутствующий в памяти вирус, написанный, как правило, на языке Ассемблер или Си. Такие вирусы могут более эффективно заражать программы и препятствовать антивирусным средствам. Занимает небольшой объем памяти. Пребывает в состоянии готовности к продолжению выполнения своей задачи до выгрузки, перезагрузки или выключения компьютера. Активизируется и выполняет заданные вирусописателем задачи например при достижении компьютером определенного состояния (срабатывания таймера, др.). Все бутовые вирусы резидентны.

» Скрипт-вирусы (Script virus) — вирусы, написанные на языках Visual Basic,Basic Script,JavaSkript. На компьютер пользователя такие вирусы, чаще всего, проникают в виде почтовых сообщений, содержащих во вложениях файлы-сценарии. Программы на языках Visual Basic, Basic Script, JavaSkriptмогут располагаться как в отдельных файлах, так и встраиваться в HTML-документ и в таком случае интерпретироваться браузером, причем не только с удаленного сервера, но и с локального диска.

» Стелс-вирусы (Stealth virus) — вирусные программы, предпринимающие специальные действия для маскировки своей деятельности с целью сокрытия своего присутствия в зараженных объектах. Так называемая Стелс-технология может включать в себя:

1. затруднение обнаружения вируса в оперативной памяти;

2. затруднение трассировки и дезассемблирования вируса;

3. маскировку процесса заражения;

4. затруднение обнаружения вируса в зараженной программе и загрузочном секторе.

Сегодня можно выделить два основных типа стелс-вирусов: руткит (rootkit ) ибуткит bootkit).

Шифрованные вирусы (Encrypted viruses) — вирусы, которые сами шифруют свой код для затруднения их дезассемблирования и обнаружения в файле, памяти или секторе. Каждый экземпляр такого вируса будет содержать только короткий общий фрагмент — процедуру расшифровки — который можно выбрать в качестве сигнатуры. В случае каждого инфицирования он автоматически зашифровывает себя, и каждый раз по-разному. Таким способом вирус пытается избежать обнаружения антивирусными программами.

По видам заражаемых объектов

Файловые вирусы (File viruses) — вирусы, заражающие двоичные файлы (в основном, исполняемые файлы и динамические библиотеки). Чаще всего, такие файлы имеют расширение .EXE, .COM, .DLL, .SYS. Также могут инфицировать файлы с расширениями .DRV, .BIN, .OVL и .OVY. Такие вирусы внедряются в файлы операционной системы, активируются при запуске пораженной программы и затем распространяются.

Загрузочные (бутовые) вирусы (Boot viruses) — вирусы, которые заражают загрузочные записи (Boot record) дискет, разделов жестких дисков, а также МВР (Master Boot Record) жестких дисков.

Макрокомандные вирусы (макровирусы) (Macroviruses) — вирусы, заражающие файлы документов, используемыe приложениями Microsoft Office и другими программами, допускающие наличие макрокоманд (чаще всего на языке Visual Basic). Благоприятным фактором распространения вируса служит то, что все основные компоненты Microsoft Office могут содержать встроенные программы (макросы) на полнофункциональном языке программирования, а в Microsoft Word эти макросы автоматически запускаются при открытии любого документа, его закрытии, сохранении и т.д. Кроме того, имеется так называемый общий шаблон NORMAL.DOT и макросы, помещенные в общий шаблон автоматически запускаются при открытии любого документа. Учитывая то, что копирование макросов из документа в документ (в частности в общий шаблон) выполняется всего одной командой, среда Microsoft Word идеальна для существования макрокомандных вирусов.

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| murrshako-rom | Дата: Пятница, 13.07.2012, 20:07 | Сообщение # 54 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

| СЕМЬ СЕКРЕТОВ ВИНДОВС

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| murrshako-rom | Дата: Среда, 18.07.2012, 14:58 | Сообщение # 55 |

Admin

Группа: Администраторы

Сообщений: 1358

Статус: Offline

|

мое кредо по жизни--ты лучше голодай чем что попало есть и лучше будь один чем вместе с кем попало!!но все таки я надеюсь что найду свою вторую половинку а может и она меня!!

|

| |

|

|

| | Copyright MyCorp © 2025 |  | | |  |

|